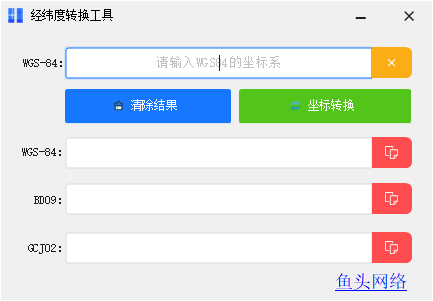

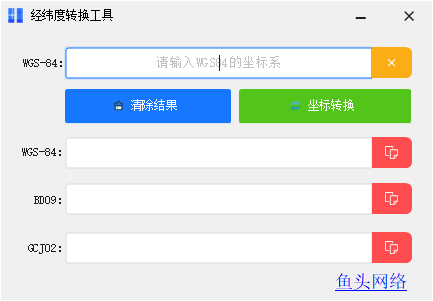

WGS84坐标系转换工具

说明前段时间开发的,有缘自取。可通过WGS84的坐标系转换为BD09以及GCJ02的坐标系。另接软件定制开发。截图软件下载https://400.lanzout.com/iCtmY3j0dfvc

LaoDan

移动云盘文件分享地址在线解析工具

说明反正肯定不是解析下载地址呀。亮点亮点自寻。限时开放,如果在线地址打不开的话,那么就代表我已经关站了。在线地址https://cz.lxjc.com/test/yun.html

LaoDan

说明前段时间开发的,有缘自取。可通过WGS84的坐标系转换为BD09以及GCJ02的坐标系。另接软件定制开发。截图软件下载https://400.lanzout.com/iCtmY3j0dfvc

LaoDan

说明反正肯定不是解析下载地址呀。亮点亮点自寻。限时开放,如果在线地址打不开的话,那么就代表我已经关站了。在线地址https://cz.lxjc.com/test/yun.html

LaoDan